韩媒:不能因中国没受到攻击就认为安全性很强 随时都可能成为目标

3月9日讯 LCK春季赛直播自上月底已多次因DDOS攻击而中断,目前在以录播的方式替代,近日韩媒DIGITAL DAILY发布‘英雄联盟DDoS攻击背后的‘瑞士军刀’,你是谁?’一文,原文大意如下。

自去年12月以来,游戏行业一直在为一场由匿名团体发起的DDoS(分布式拒绝服务)攻击而苦恼,特别是主要目标英雄联盟(LoL)遭受了严重的损害。相关的韩国电子竞技大赛(LCK)主办方Riot Games采取了多种措施,但事件发生后近两周仍难以恢复正常。

潜伏在Discord中的“瑞士军刀”频道

截至9日,DIGITAL DAILY的报道综合显示,针对大V和LCK的这次DDoS攻击背后,很有可能是“瑞士军刀(SwissKnife)”所为。他们通过游戏语音聊天频道“Discord”向限定人员销售多种非法程序。

目前该频道在秘密运营,需要通过复杂的身份验证和收入查询等认证程序才能加入频道,新注册用户的认证过程更加严格。

销售方式也非常精密,他们不是提供程序,而是根据需求代为发起攻击,这是为了降低被发现的风险并防止程序漏洞泄露。

从频道内部确认,可以发现不少用户购买非法程序后正在使用。“库存售罄很遗憾”、“在LoL大号上使用也不会被封号”等程序使用后的评论也可以看到相关内容,甚至还存在黄牛。

瑞士军刀目前销售着英雄联盟的代表非法程序外挂以及“永恒轮回”、“守望先锋”等多种在线游戏相关程序。价格从最低10美元(约合韩币13000元)到800美元(约合韩币105万4000元)不等。

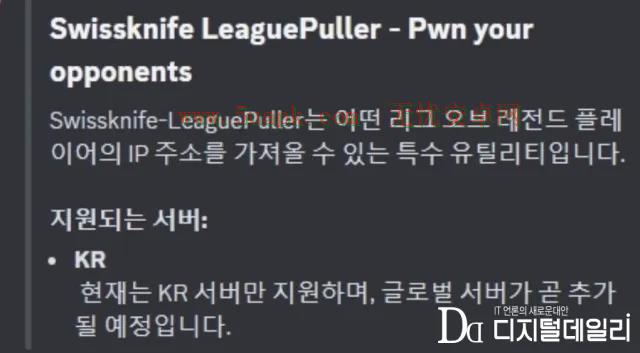

其中针对大V和LCK的DDoS攻击使用的程序是“瑞士军刀联盟拉取器(SwissKnifeLeaguePuller)”。瑞士军刀方面将该程序描述为“可以获取英雄联盟玩家IP的特殊工具”。通过IP地址生成异常流量,引发网络故障的DDoS攻击与之密切相关。

联盟拉取器一度因为热销被黄牛以高达200万韩元的价格交易。但随着LCK的暂停,瑞士军刀近期突然停止了联盟拉取器的销售。管理员公告显示,该程序将根据Riot安全系统“Vanguard”的引入与疑似外拐的“LeagueByPass”整合销售。

管理员表示:“联盟拉取器将不再作为Discord机器人运行。”“它将与LeagueByPass整合,以新的方式获取游戏中玩家的IP地址。”

IP泄露发生在哪里?韩国服务器客户端存在问题?

一些人认为,不分目标地攻击大V和比赛场地,能够窃取IP的背后原因是韩国英雄联盟服务器客户端的安全问题。一个遭受DDoS攻击的主播使用了中国服务器后,被攻击的情况消失,这是一个典型的证据。

然而,一位要求匿名的安全专家表示,仅凭有限的案例就断定中国的服务器客户端安全是困难的。他说:“不能因为中国没有受到攻击就认为其安全性很强。虽然不知道韩国服务器的IP泄露路径,但这只是因为攻击工具尚未针对中国制作,中国随时都可能成为目标。”

实际上,瑞士军刀方面在介绍英雄联盟拉取器程序时明确表示,“目前仅支持KR(韩国)服务器,但很快会添加全球服务器。”

有人还提出了“源代码”或“签名代码”导致泄露的可能性,但多种情况下,这种可能性也被证实较低。一位熟悉Riot内部情况的人士透露:“去年源代码被泄露,但据我所知,并未泄露影响韩国地区服务的源代码。签名代码在韩国和日本确实被激活,但根据几项内部测试,Riot认为这种可能性较低。”

多位安全专家“应该建立内部网络”… Riot“正在考虑多种方案”

多位安全专家认为,如果投入人力和财力单独建立内部网络,至少针对LCK的DDoS攻击可以在短时间内得到解决。

尽管存在阻止相关流量的方法或增加带宽等方法,但考虑到便利性和所需时间等多种因素,这些方法会遇到困难。即将引入的“Vanguard”也是英雄联盟的反作弊工具,但与DDoS的防御相距甚远。

一位专家在指出Riot没有单独建立内部网络的行为时也表示,“其他国家使用内部网络不仅仅是出于安全考虑,还因为当地的互联网基础设施不足。”“韩国的基础设施相当好,所以许多公司将数据中心设在外部。”

另一方面,Riot正在采取各种方法努力解决问题。最初事件发生时,由于面临各种随机攻击模式的挑战,但逐渐找到了一些线索,其中包括将比赛服务器放在LoL Park内部网络中的方案。

就此,Riot的一位代表表示:“我们已经以多种方式进行了调查。”“包括将比赛服务器放在LoL Park内部网络中的方案在内,我们正在检查各种应对措施的稳定性。”

【责任编辑:佚名】

小小噩梦MOBILE游戏下载(Little Nightmares Mobile) v1.0.1

小小噩梦MOBILE游戏下载(Little Nightmares Mobile) v1.0.1 脑瓜子嗡嗡游戏官方版下载 v1.0

脑瓜子嗡嗡游戏官方版下载 v1.0 脑洞天才拼图游戏下载 v 1.0.0111

脑洞天才拼图游戏下载 v 1.0.0111 桃源记

桃源记 植物大战僵尸2最新版游戏下载 v2.9.7

植物大战僵尸2最新版游戏下载 v2.9.7 萌斗魏蜀吴

萌斗魏蜀吴 羊了个羊

羊了个羊 KeepHot手游

KeepHot手游 怨偶之赘婿

怨偶之赘婿 小小梦魇正式版

小小梦魇正式版 除妖大冒险

除妖大冒险 纳兹冒险记

纳兹冒险记